安全主要测试方法主要有:静态源代码审查,这个在编码阶段就可以进行,这个阶段如果出现问题,修复起来成本也比较低。程序发布之后可以进行渗透测试。前面的文章中我们为大家介绍了静态源代码审查的方法和策略,接下来本文继续为大家讲解渗透测试。

【渗透测试】

渗透测试是通过模拟恶意攻击者攻击,来评估系统安全的一种评估方法,从攻击的角度测试软件系统是否安全。使用自动化工具或者人工的方法模拟攻击者的输入,找出运行时刻目标系统所存在的安全漏洞。通过渗透测试可以发现逻辑风险、程序风险、系统风险,像越权访问、文件上传漏洞、目录遍历等问题。

下面是渗透测试部分内容:

身份鉴别管理测试

用户注册过程,弱用户名等

错误配置导致的漏洞

这些是通过互联网提供内部服务和文档,使用“admin”和“user”等默认凭据的情况

弱身份验证

弱密码,密码重用等

授权测试

授权绕过测试,权限提升测试等

会话固定、会话超时测试等

业务逻辑测试

恶意文件上传,请求伪造等

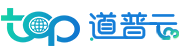

下图是渗透测试的测试流程:首先针对我们的业务系统会制定一个测试方案、确定测试的场景。然后开始信息收集,比如网站的相关信息、登陆的相关信息。接下来通过渗透测试,会发现一些漏洞,进行信息反馈。反馈之后,提升权限再次进行测试,发现系统中的安全漏洞。

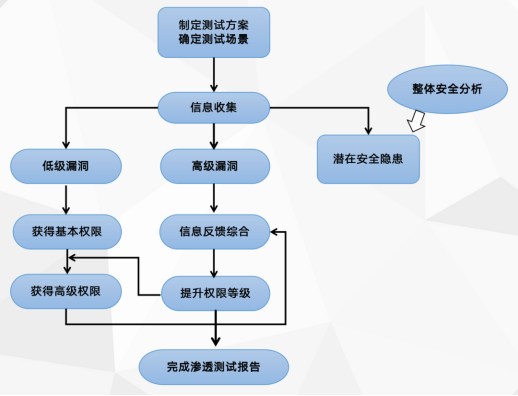

下图是渗透测试的一个漏洞说明,两个截图中的提示文字都是有问题的。左图提示该用户密码错误,请确认后再登陆。右图提示该用户不存在,请确认后再登陆。

这样的提示会很明确地告诉黑客哪部分是错误的,会降低黑客的爆破难度。应该提示“用户名或密码不正确,请确认后再登录”,让黑客不清楚到底错在哪里。

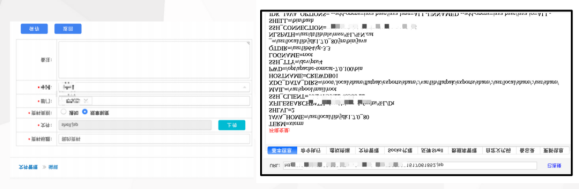

下图是任意文件上传的漏洞,我们看到上传文件的时候,可以上传一个脚本文件,这个脚本文件还可以在这个网站中打开。这其中存在好几个问题,第一个是文件类型没有进行限制,第二个是用户上传文件的路径是不可以执行的,有的甚至都要求不可读。

任意文件上传加固建议:建议服务端通过白名单的方式限制上传文件类型。

软件安全测试为了避免因为系统自身漏洞给客户、公司集团带来损失;为了数据安全;为了防范黑客而做的测试。

开发人员在想尽一切办法确保(网站,系统)发布时,往往很难构建安全的系统。一个小的配置或部署错误就会破坏整个系统的安全性。系统中会有许多攻击点留给黑客们享用。

一旦发布出去的系统有漏洞,那有可能对用户和公司信誉造成巨大的损失。因此软件安全渗透测试非常重要,是推动安全开发的重要保障措施。